「IIS+SQL Serverが狙われている」――ラックがWebサイト改ざん攻撃に警鐘:NEWS

ラックは3月中旬に発生した大規模なWebサイト改ざん攻撃の詳細を明らかにすると同時に、企業サイトの管理者に対策を施すよう呼びかけた。

ラックは3月27日、日本で3月中旬に起きた一連のWebサイト改ざん被害についてプレス説明会を開催した。正規のサイトがハッキングされてユーザーがマルウェアに感染するという被害で、国内だけではなく、世界中の企業、組織のサイトを狙った攻撃が数万ページ規模で行われており、同社は顧客企業などに対しあらためて注意を喚起している。

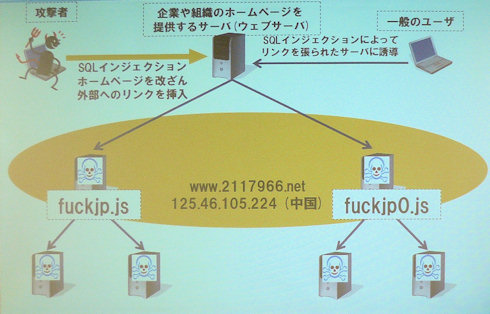

3月に行われた大規模な改ざん攻撃は、企業のWebサイトなどを掲載するWebサーバ上のアプリケーションの脆弱性を突いて、ページを閲覧したユーザーをマルウェアが仕込まれた悪質なサーバへと誘導するリンクを埋め込むというものだ。クライアントPCから金銭につながる個人情報を盗み出すプログラムをダウンロードさせる。

ラックが運営するセキュリティ監視センターJSOC(Japan Security Operation Center)では、「www.2117966.net」というサイトにアクセスするように仕向けるこの攻撃が、中国のIPアドレスから行われているとみている。2007年11月から3月初旬にかけて特定の顧客企業が中国のアドレスから同様の攻撃を受けていることを検知していたが、3月11日に急激に増加したことを受け、翌12日に注意を呼びかけるリリースを発信した。その後も攻撃は、誘導先のマルウェア感染サーバのIPアドレスを頻繁に変えながら続いており、同社は大規模な改ざん被害が再発する可能性を示唆している。さらに、IDS/IPS(不正侵入検知/防止システム)による検知を回避する手法が取られているため、発見や対策が後手に回る恐れもあるという。

クライアントPCのアプリケーションも更新を

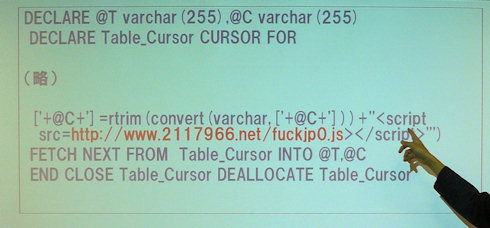

今回のWebサイトのハッキングに使われているのは、SQLインジェクションという、第三者がWebアプリケーションなどのセキュリティ上の脆弱性を悪用してデータベースの不正な操作を可能とする手法。ラックによると、さまざまな業種の企業が満遍なく狙われているが、最も攻撃を受けているのはWindows Serverの標準Webサービス「IIS(Internet Information Services)」とデータベースサーバ「SQL Server」の組み合わせで運用されているサイトだという。ただし、ハッキングを受けやすい理由は、OSやWebサーバに問題があるのではなく、Active Server Pagesなどで開発されるアプリケーション自体に脆弱性があるためだと同社のJSOCチーフエバンジェリスト、川口 洋氏は指摘する。SQLインジェクションによる攻撃手法は2005年から存在し、同社もWebアプリケーションのセキュリティチェックを広く呼びかけ続けていたが、その一方で「残念ながら声が届いていない企業もある」(川口氏)。

ラックは攻撃の再発を想定して、サイト管理者やユーザーに次のような対策を推奨している。

○サーバ管理者

- 不審なURL(www.2117966.net)が含まれていないか、Webサーバのアクセスログを調査

- Webアプリケーションの脆弱性診断

- IDS/IPSによるネットワーク監視

○クライアント管理者

- 不正サイトのIPアドレス「125.46.105.224」「60.172.219.4」へのアクセスを遮断

- プロキシやファイアウォールのログ確認

- クライアントPCのウイルスチェック

○ユーザー

- Windows UpdateでOSのセキュリティパッチを適用

- OSだけではなくアプリケーションなどもバージョンを最新にしておく。特に「Microsoft Data Access Components(MDAC:MS06-014)」と「RealPlayer」の脆弱性が狙われる

*** 一部省略されたコンテンツがあります。PC版でご覧ください。 ***

Copyright © ITmedia, Inc. All Rights Reserved.