もう間違わない、「次世代ファイアウォール」と「UTM」の違い:導入時に確認する4つのポイント(1/2 ページ)

次世代ファイアウォール(NGFW)と統合脅威管理(UTM)システムの境界線は、ますます曖昧になっている。どちらを導入するのが適切かを判断できるようNGFW とUTMの違いについて紹介する。

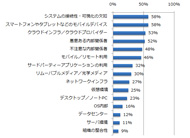

Ponemon Instituteが実施した「Efficacy of Emerging Network Security Technologies」で調査した潜在的なネットワークセキュリティリスク(参考:宣伝通りの効果が出ない? 次世代ファイアウォールやWAFの期待と現実)《クリックで拡大》

次世代ファイアウォール(NGFW)と統合脅威管理(UTM)システムの境界線はずっと曖昧だったが、さらに曖昧になっているように見える。

今日、ニーズに合わない製品を買わされている企業は少なくない。UTMシステムは多数の機能を実行することに長けている。一方、NGFWは少ない数の機能を実行することに秀でている。適切な製品を購入していない企業は、セキュリティのインシデントに対して力を貸していると言っても過言ではない。

それでは、数ある製品の中から企業のセキュリティニーズを満たすものを1つだけ選ぶにはどうすればいいだろうか。

そのためには、ネットワークセキュリティのリスクを最小限に抑えるという全体的な目標に対し、NGFWとUTMシステムがどれだけ貢献するかを知るといい。

関連記事

- 今からでも知りたい「次世代ファイアウォール」の基本、なぜ必要か?

- 次世代ファイアウォールやWAFが“期待外れ”な6つの理由

- アプリ識別だけじゃない、次世代ファイアウォールの主要機能とは?

- 次世代ファイアウォールの花形機能、「アプリ識別」とは?

企業におけるUTMシステムとNGFW

UTMシステムについては、筆者が現場で仕事をしていて気付いた主なポイントが3つある。まず、セキュリティ処理モジュールのフォームファクターにより、UTMシステムの機能は豊富だ。下記のような機能を備えている。

- ファイアウォール

- 侵入防止

- 仮想プライベートネットワーク(VPN)

- 電子メールコンテンツのフィルタリング

- ネットワーク活動の監視

- マルウェア保護

- データ漏えい防止(DLP)

通常、UTMシステムの実装が正当化される理由は、これらの重要なセキュリティ機能が1つのパッケージにまとまっていることだけだ。各分野について単体で動作するスタンドアロン製品を購入するのは割に合わない。それに、どの企業もセキュリティ分野ごとにその分野で最高のテクノロジーを導入するわけではないだろう。多くのベンダーは、全ての自社製品が非常に優れていると考えたいものだが、現実はそうではない。

2つ目に、企業が複数のセキュリティシステム、アプリケーション、コンソールを監視しなければならない場合は、他の仕事に集中できなくなる点だ。また、各ベンダーの製品のインタフェースやリポートなどを学習しなければならないことも業務の妨げになるだろう。インタフェースがまとまっていることは、UTMシステム最大の売りの1つといえる。

3つ目に、特定の構成がネットワークやセキュリティの単一障害点になるかどうかを考え、それに対処する方法を検討しなければならない点だ。昨今、ハードウェアとソフトウェアの回復能力はかなり高くなっているが、人災の可能性も忘れてはならない。不正な行動を取ったり、不適切なときに何かを実行したりする人物がいればシステムがダウンする恐れがある。

Copyright © ITmedia, Inc. All Rights Reserved.