「ハードウェアによるコードとデータの細分化」がセキュリティを激変させる理由:セキュリティの概念を変えるDSbD【後編】

コードも画像もキーストロークも全て、ハードウェアレベルで別のサンドボックスに分離することで、悪意のあるコードを封じ込める――それを実現する「区画化」実現の道のりとは。

前編(セキュリティが根本から変わる「脆弱性があっても悪用させない」技術)では、ソフトウェアに起因する脆弱(ぜいじゃく)性を排除するための技術であるメモリの安全性を紹介した。後編では「区画化」による各種コードとデータの細分化技術と、それらを実現するためのロードマップを解説する。

区画化

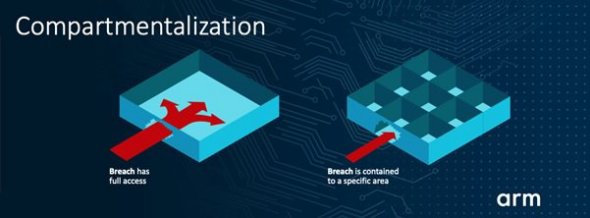

CHERIの研究者はメモリの安全性に加えて、ソフトウェアがコード、ライブラリ、データを細分化した区画に配置するメカニズムも提案している。区画はプログラムのさまざまな部分を分離する。このメカニズムもハードウェアによって特権の階層が制約される。ソフトウェアが同じコードの一部であっても、悪意を持ってコンピュータに侵入したものであっても、ソフトウェアの他部分のアクセス権を得るのを阻止できる。

今日のソフトウェアサンドボックスはその使い方が「大まか」であるのに対し、CHERIの区画はきめ細かいメカニズムを提供する。例えば、Webブラウザの画像、コード、全添付ファイル、パスワード入力時のキーストロークを全て独自のサンドボックスに分離できる。これは、現時点のハードウェアでは不可能だ。

新しいプロセッサの開発

Armは、悪意のあるコードを1つの区画に封じ込める方法を以下の画像で示した。

DSbD技術はあらゆる脆弱性を今すぐに取り除く特効薬ではない。まず、コンピュータはDSbD技術を組み込んだ新しいプロセッサを使う必要がある。

OSは「その機能を有効にする」必要がある。それにより、少なくともOSの管理下にあるコンポーネントを適切に分離できる。アプリケーションは、メモリの安全性機能を有効にするためにコンパイルする必要がある。

関連記事

- Intel SGXをコアとしたコンフィデンシャルコンピューティングの実現

- データの「最後の弱点」を解決するコンフィデンシャルコンピューティング

- “メモリと仮想マシンを自動で保護”するAMD EPYCのセキュリティ機能

- セキュリティ担当者は量子コンピュータの出現に備えよ

- AIによるセキュリティの自動化がもたらす次の課題

DSbDプログラムは、全てのチップがやがてこれらの機能をサポート可能になる取り組みを続けている。Armを使うことは、時間の経過とともに数十億のチップが利用可能になることを意味する。MicrosoftやGoogleなどがOSでサポートすれば、アプリケーションを変更しなくてもサイバー攻撃に対する回復力が高まるだろう。

メモリの安全性を意識したアプリケーションがコンパイルされ始めると、影響の大きい脆弱性が減少し、ゼロデイ攻撃によるコストと生産性の損失が大幅に低減するだろう。開発者がソフトウェアを区画化するようになると、はるかに広範なサイバー攻撃が減少するはずだ。

DSbDプログラムは、この完全なエコシステムとバリューチェーンの作成をサポートし、採用の時間、障壁、複雑さ、リスクを減らそうとしている。

未来のセキュリティ確保

多くの人が直接あるいは間接的にサイバー攻撃の被害を目にしている。将来、AIはハッキングされないと信じることができるだろうか。自動車が暴走し、ライトが消え、通信が破損したり暴露されたりすることはないだろうか。

DSbDは、デジタルの明るい未来のために取り組んでいる。デジタル世界の全ての回復力、安全性、セキュリティを考えなければならない。それらのセキュリティを設計段階で確保し、デフォルトで保護する方法を検討しなければならない。

製品やサービスの開発者が利用できるインフラの作成を目的に、DSbDは主要企業や研究者と連携している。誰もがこうした取り組みを求めている。開発者の利益のために、そして利用者の利益のためにも。

ジョン・グッドエーカー氏は、マンチェスター大学のコンピュータアーキテクチャ学科の教授で、UKRIのDigital Security by Design Challengeのディレクターを務めている。

Copyright © ITmedia, Inc. All Rights Reserved.