2010年はMITB攻撃が金銭詐取のスタンダードに――RSAが示すオンライン犯罪の最新動向:NEWS

RSAセキュリティは、2009年のオンライン犯罪動向と2010年に予想される脅威について説明会を開催した。増加するトロイの木馬についてはMITB攻撃が標準となるとし、そのほかSNSを介した攻撃など感染経路の多様化にも注意を呼びかけた。

RSAセキュリティは1月26日、RSA Anti-Fraud Command Center(AFCC:オンライン不正対策センター)が調査したフィッシングとトロイの木馬によるオンライン犯罪の統計結果を基に、2009年の傾向と今後予測される脅威についての見解を示した。

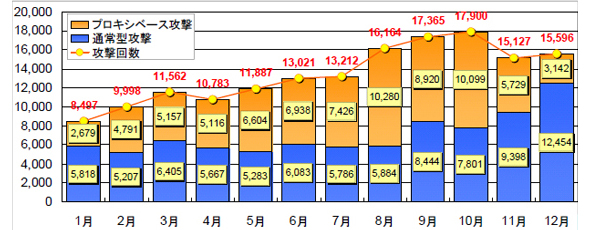

AFCCの統計(全世界を対象)によると、2009年のフィッシング攻撃数は前年(13万5426回)比16%増の16万1112回。手法別の統計では、攻撃元を特定しにくいFast-Flux型のネットワーク上でホストされたプロキシベースの攻撃が約半数を占めた。ただし、11月と12月に関してはその数が衰退している。

その理由について同社マーケティング統括本部 プロダクトマーケティングマネジャー 水村明博氏は「オンライン詐欺集団の『Rock Phish』団が年末から新たなボットネット(MS-Redirect 2)へ移行中のため」と説明。2010年、Rock Phish団の新たなインフラが整えば、再びFast-Flux型の攻撃回数が急増すると予測した。

フィッシングによる国別の被害状況(通年)を見ると、最も攻撃を受けた国が米国(55%)。2位の英国(31%)とともに、3位(イタリア、5%)以下の国々を大きく引き離す結果となった。水村氏は「フィッシング犯は同じ国を攻撃し続けている傾向がある。しかし、2009年後半は中国向けの攻撃回数が増加するなど、気になる動きが見られた」とコメントした。なお、フィッシング攻撃のホスティング国別分布では、米国(47%)が首位。2位にイタリア(11%)、3位にカナダ(10%)と続いた。

2010年はMITB攻撃がトロイの木馬のスタンダードに

2009年に検出されたトロイの木馬は、種類別の統計で「Zeus」が全体の89%を占めた。「Zeusは、入手/展開の容易さに加えてアンチウイルスに対しての機能先進性があるなど、トロイの木馬が普及するポイントを押さえている。何より、犯罪者間でも入手困難な他種(Sinowalなど)とは異なり、第三者向けに販売されているのが大きい」(水村氏)

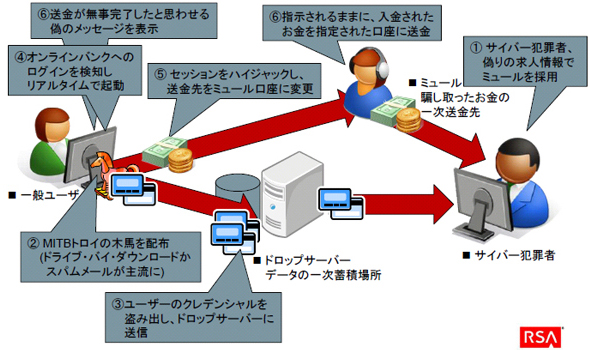

攻撃手法としては、金銭詐取を目的としたMITB(Man in the Browser)攻撃が主流だったという。MITB攻撃とは、トロイの木馬に感染させた被害者PC内のパスワード情報などを犯罪者のサーバに送信し、インターネットバンクアクセス時に被害者の送金先を操作するというもの。脆弱性のあるWebサイトが狙われ、個人ユーザーのみならず、二要素認証が普及している英国やドイツの個人向け銀行や米国の企業向け銀行でも攻撃を受けたという。

金銭詐取を目的としたMITB攻撃の仕組み。犯罪者は被害者のPCにzeusなどを仕掛け、トロイの木馬に感染させる。感染したPCのクレデンシャル(ユーザー名/パスワードなど)は犯罪者のドロップサーバに自動送信され、犯罪者は被害者がオンラインバンクにアクセスした際にミュールと呼ばれる集金担当者の一時的な口座が送金先になるようブラウザ操作で変更。彼らの口座から自身の口座に金銭を振り込ませる

「2010年は引き続きMITB攻撃に注意が必要。トロイの木馬攻撃のスタンダードになるだろう。また、ソーシャルエンジニアリングを利用してSNSなどの個人情報を狙うスパムメールとフィッシングや(ダウンロード可能なファイルや更新を装って感染する)トロイの木馬を組み合わせた攻撃も、さらに増加するとみている」(水村氏)

Copyright © ITmedia, Inc. All Rights Reserved.