「Windows 10」を“危ないOS”にしないための4つの設定:テレメトリー無効化から多要素認証の利用まで

初期設定のまま「Windows 10」を放置すると、組織が危険にさらされる可能性がゼロではない。Windows 10のセキュリティをできる限り高めるために変更すべき設定を紹介する。

「Windows 10」はセキュリティ機能/製品群「Windows Defender」をはじめとするセキュリティ強化策を充実させている。だがITプロフェッショナルが基本的なセキュリティ対策を怠れば、自らの組織を危険にさらすことになる。

併せて読みたいお薦め記事

「Windows 10」のセキュリティ対策

「Windows Defender」について詳しく

テレメトリーの無効化

MicrosoftはWindows 10に相当数のテレメトリー(リモート情報収集)機能を組み込んだ。コンピュータを巡るプライバシー問題の現状を考えれば、ほとんどの組織はテレメトリーを無効にしたいと考えるだろう。

表面上は、テレメトリーは悪いものではない。Microsoftは診断データやフィードバックデータを収集して開発者に届け、Windowsの安定性とセキュリティを強化したい考えだ。ただしMicrosoftが何を収集し、その情報で何をしているのかを正確に把握するのは難しい。

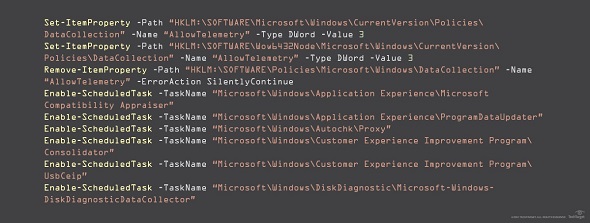

IT部門がコマンド/スクリプト実行環境「Windows PowerShell」で次のコードを実行すれば、レジストリと、それに関連してスケジュールされたタスクのテレメトリーを無効にできる。

本稿で紹介する手法の一部は、設定内容によってはWindowsが正常に起動しなくなる可能性があります。実行を許可されたスタッフが、あくまでも自己責任において実行してください。

おわび(2019年3月7日16時7分)

掲載当初、コード画像を掲載しておりませんでした。現在は修正済みです。

リモートデスクトップの無効化

稼働中の別のコンピュータに接続できる「リモートデスクトップ接続」の許可は、セキュリティの抜け穴になりかねない。エンドユーザーが社内デバイスで稼働させている自分のデスクトップに、リモートからアクセスする必然性はほとんどないはずだ。IT部門はデフォルトでリモートデスクトップ接続を無効にしておいた方がよい。リモートデスクトップ接続の無効化には、パーソナルファイアウォールの「Windows Defender ファイアウォール」とレジストリの2つの手段がある。

多要素認証の利用

Copyright © ITmedia, Inc. All Rights Reserved.