Active Directoryの「特権奪取」に気づけるか? JPCERT/CC直伝の監査術:JPCERT/CCが学習資料を公開

「Active Directory」(AD)の権限奪取を狙う攻撃が激化している。侵入された際、迅速に状況を把握するための「イベントログ分析」の習得法を、JPCERT/CCが公開した。

企業においてユーザーの管理やアクセス制御などIT運用を支える中核的な存在である、MicrosoftのID・アクセス管理システム「Active Directory」(AD)。セキュリティ機関のJPCERTコーディネーションセンター(JPCERT/CC)は、外部に公開しているIT機器の脆弱(ぜいじゃく)性や設定不備を悪用してシステムに入り込み、Active Directoryの管理者権限を取得する手法の攻撃が広がっていると警鐘を鳴らす。

Active Directoryの侵害を防ぐために、企業はどうすればいいのか。JPCERT/CCは2026年2月10日、セキュリティ強化のために、「Windows」のイベントログ分析に関するトレーニングコンテンツ資料を公開したと発表した。この資料ではどのようなことが学習できるのか。

トレーニングコンテンツ資料の主な学習内容

併せて読みたいお薦め記事

そもそもActive Directoryとは

セキュリティインシデントが発生した際の対応は、検知、初動調査、一時対処、本格調査、報告、恒久対策という流れが一般的だ。今回のトレーニングコンテンツ資料は初動調査に特化しているものだ。基礎編と実践編で構成しており、基礎知識を習得した上で応用について学べる。

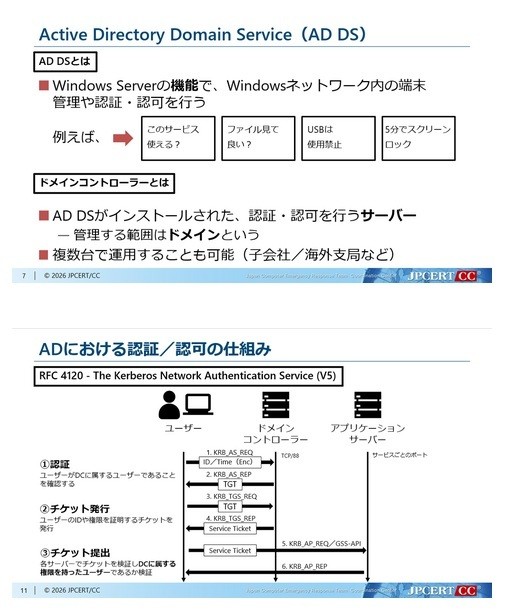

基礎編は、基本的なドメインコントローラーの説明や、Active Directoryにおける認証、認可などを解説する。セキュリティインシデント調査、分析に関する基礎的な知識の習得が可能だ。基礎編は他にも、攻撃者が実行するシステム侵入の手法や、その手法に対して必要なWindowsのイベントログ調査手法などをカバーする。

実践編では、基礎編で学習した内容を基に、具体的な攻撃シナリオをベースにイベントビューアーでWindowsイベントログを分析して攻撃のタイムラインを構築するトレーニングを受けられる。

JPCERT/CCは、実際にセキュリティインシデント発生時のWindowsイベントログの分析をしやすくツール「LogonTracer」を提供している。トレーニングコンテンツ資料とLogonTracerはJPCERT/CCのWebサイトでダウンロードできる。

Copyright © ITmedia, Inc. All Rights Reserved.