攻撃者がマルウェアを使わずに盗んだ認証情報を利用し、検知されずにデータを抜き取っている実態が明らかになった。どのように対策すればよいのかを紹介する。

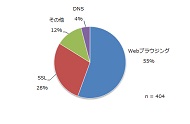

国内企業における、アプリケーション/通信機能別に見たマルウェアの攻撃経路(出典:Palo Alto Networks「アプリケーションの使用および脅威分析レポート」2014年5月版)《クリックで拡大》

国内企業における、アプリケーション/通信機能別に見たマルウェアの攻撃経路(出典:Palo Alto Networks「アプリケーションの使用および脅威分析レポート」2014年5月版)《クリックで拡大》

マルウェアやソフトウェアの脆弱(ぜいじゃく)性は幾度となく大きな注目を集めている。だが最新の報告書によると、攻撃者は、盗んだりハッキングしたりしたクレデンシャル(認証情報)を使い、アクセス管理製品の設定ミスを突いて、重要なデータを発見し抜き取っている。

米Dell SecureWorksのセキュリティ研究分析部門「Counter Threat Unit」(CTU)の報告によれば、マルウェアを使わずに「寄生する」やり方で優位に立とうとする攻撃者の手口が増加傾向にある。

アドビ、Adobe Firefly機能搭載の「Adobe Express」モバイル版アプリを一般提供

アドビは、生成AI「Adobe Firefly」の機能を利用できる「Adobe Express」モバイル版アプ...

2度あることは3度あった GoogleのサードパーティーCookie廃止再延期にアドテク各社がコメント

Googleは2024年末までに完了する予定だったWebブラウザ「Chrome」でのサードパーティーCo...

天候と位置情報を活用 ルグランとジオロジックが新たな広告サービスを共同開発

ルグランとジオロジックが新たな「天気連動型広告」を共同開発した。ルグランが気象デー...