アイデンティティーとアクセス管理(IAM)は、ユーザー情報の管理やアクセス制御のための仕組みだ。IAMが整備されていると、組織内の重要な情報にアクセスできるエンドユーザーを適切に制御できるようになる。

工場の制御システムを安定稼働させるために、さまざまなセキュリティリスクの考慮が必要になっている。内部不正やランサムウェアをはじめとする外部攻撃が第一に狙うのは、高い権限を持つアカウント――特権IDだ。

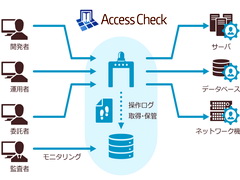

SOX監査で不備が指摘されやすいIT業務のアクセス管理。NRIセキュアが提供するエージェントレスのアクセス制御・監査ツール「SecureCube / AccessCheck」なら、業務形態を変えずにSOX法に対応したアクセス管理が可能。

ファイルサーバのアクセス権管理は、情報漏えいリスクに直結するため放置はできない。安全にアクセス権管理の手間を省くには?

ファイルサーバへのアクセス権の設定・変更作業は、人事異動の時期などに大量に発生する。人力では情報システム部門への負担がかかる。憂鬱な気分で作業するのは止めて、もっと楽してみませんか。

中堅・中小企業がサイバー攻撃に対抗する際、投資の費用対効果を高めるにはどうすればよいだろうか。一つの解がL2スイッチの置き換えとRADIUS認証の組み合わせだという。それぞれを提供する企業がパートナーを組んで提供する価値とは。

MicrosoftのIDおよびアクセス管理サービス群「Microsoft Entra」は、クラウドサービスのID管理に活用できるさまざまな機能を提供する。外部パートナーとのID連携やネットワークセキュリティにどう役立つのか。

クラウドサービスの利用が広がる中、企業のID管理は困難になっている。Microsoftがサービス名を一新したIDおよびアクセス管理サービス群「Microsoft Entra」は、この課題にどう立ち向かうのか。

Microsoftは、同社のIDおよびアクセス管理に関するクラウドサービスを再編、リネームし、「Microsoft Entra」として提供を開始した。旧「Azure AD」をはじめとするサービスについて押さえておくべき機能とは。

IDとアクセス権限を適切に管理するためのIAMツールは、今後ますます進化を遂げると考えられる。IAMツールを補強するセキュリティアプローチやテクノロジーと、それによってもたらされるIAMツールの機能とは。

認証基盤の実装はアプリケーション開発の中でも面倒な部分であり、いかに手間なくセキュリティを強化するかが大きな課題となっている。そこで導入が進んでいるのがIDaaSだが、その選定の際にはどのようなポイントを押さえるべきか。

米Microsoftの最新OS「Windows 10」では、生体認証と多要素認証によって、ユーザーは必要なリソースにより簡単かつセキュアな方法でアクセスできる。

IT統制の中でも、システムやアプリケーションにおけるアクセス管理は骨子となる。そのときに問題となるのが、すべてのデータにアクセスできる特権ユーザーの存在だ。監査人の目線から、アクセス管理の重要性と特権ユーザーの管理の要点などを解説する。

IT統制においてはデータの安全性のみならず、不正が行われていないことの証明も必要となる。そのために必須なのがアクセス管理だが、サーバOSのセキュリティ機能では必ずしも十分ではない。監査にも対応できるアクセス管理を行うのが「CA Access Control」だ。

HTTPによるファイル共有プロトコルとして登場し、企業のバーチャル化やインターネット回線の高速化によって、より大きな注目を集めているWebDAVプロトコル。その実態と有効な使用方法、およびWebDAVを用いたファイルサーバソリューションの特長を前編に記した。今回はこれにWebシングルサインオン製品と連携させ、セキュアなアクセスコントロールを実現する具体的な方法を示す。

IAMシステムには、シングルサインオン(SSO)や多要素認証、特権アクセス管理などのための機能が含まれる。これらの機能により、アイデンティティーやプロファイルデータを安全に保存したり、各ユーザーに適切なアクセス権限を付与したりすることが可能だ。

IAMシステムは、オンプレミスのソフトウェアまたはクラウドサービス、ハイブリッドクラウドといった形態で実行できる。

IAMは以下の要素を含んでいる。

組織のリーダーとIT部門は、高度化するサイバー攻撃から組織のデータを保護する必要がある。さらに各国や業界団体のセキュリティ対策やデータ保護に関する法規制は厳しさを増している。その結果、ユーザー権限の割り当てや追跡などのタスクを、エラーが発生しやすい手作業のプロセスに頼ることは難しくなりつつある。IAMはこれらのタスクを自動化し、オンプレミスインフラやクラウドインフラで管理する全ての自組織の資産のきめ細かなアクセス制御と監査を可能にする。

IAMシステムは生体認証や行動分析、AI(人工知能)などの技術を組み込み、機能を充実させている。こうした機能はファイアウォールからゼロトラストモデルへの移行など、複雑になりつつあるセキュリティ対策の要件や高度化するサイバー攻撃に対処することに役立つ。IAMが必要なのは、大規模な組織だけではない。IAMは中堅・中小企業をはじめとした全ての組織が利用可能な手法だ。

IAMシステムは、ロールベースのアクセス制御機能を搭載する。その機能を利用することで、IT担当者は組織内の各エンドユーザーの役割に基づいて各システムでデータの表示や作成、修正などの作業をする権限や、ネットワークへのアクセス権限を制御できるようになる。役割は、組織に存在する職種や権限に基づいて定義される。

アイデンティティー管理は人間のみならず、デバイスやアプリケーションにも必要だ。IAMは個別のデバイスやアプリケーションの特徴や所有者といった情報を管理し、適切な権限を付与することに役立つ。

IAMやIAMシステムを利用することで、エンドユーザーのIDとそれに関連するアクセス権限の許可や取得、記録、管理などの作業が自動化できる。具体的には、IAMによって以下のようなメリットを得られる。

IAMシステムは、ユーザーアカウントの作成や設定のプロセスを簡素化するように設計されている。ID管理のワークフローを自動化することで、システムのエラーやアカウントの不正使用の可能性を減らしながら、IDの管理作業の時間を短縮できる。

IT管理者は、変化し続ける組織構成に合わせて、各エンドユーザーのロールやアクセス権限を即座に確認したり変更したりできるIAMシステムを選ぶ必要がある。こうしたIAMシステムを使用することで、従業員の職務に基づいてアクセス権限を一貫したポリシーで割り当てられるようになる。

IAMシステムを使用すると、企業はさまざまなデジタル認証方法を実装して、デジタル ID を証明し、企業リソースへのアクセスを承認できるようになる。具体的には、以下のような認証方法が採用できる。

IAMベンダーは、IBMやMicrosoft、Oracleなどの大企業から、OktaやPing Identity、SailPoint Technologiesなどの専業ベンダーまで多岐にわたる。組織に最適なIAM 製品またはサービスを選択するには、集中管理やSSO、ガバナンス、リスク分析など、自組織のニーズに対応する機能があるかどうかの調査が必要だ。