不慮の情報流出を防ぐ「特効薬」として最近注目されるDLPとは何か。その仕組みとは? DLPのソリューション像をひもとくとともに、機密データを守るためのセキュリティポリシーについて解説していく。

企業の大切な情報の漏えいが、一部は意図的で悪意のある内部者によって引き起こされ、またその大半は偶発的に行われている。従業員のデータ保護ポリシーに関する無知や、生産性を向上させるためにポリシーを回避してしまうことがその原因だ。そこで大切な情報を守るために登場したのがDLP(情報漏えい防止)というソリューションである。ポリシーの施行を自動化し、禁止されている行動をリアルタイムでブロックすることによって情報漏えいを防止することが可能だ。

情報漏えい対策はここ数年、セキュリティ上のテーマとして関心を集めているが、今のところその関心度の高さほどには導入が進んでいない。情報漏えいリスクへの理解は十分に進み、情報の取り扱いに関するある程度の規定は多くの企業で作られたにもかかわらず、こうした規定に沿って適切な制限を掛けられる製品が無かったのだ。ポリシーを厳しくすれば業務に支障が出てしまうし、逆に緩ければ効果がない。そのため、多くの企業が取りあえず操作ログを取るという行為に流れてしまった。防止という観点からは決定打となる製品が登場しなかったことが原因の1つだろう。

その一方で、最近大手のセキュリティベンダー(ウェブセンス、シマンテック、チェック・ポイント・ソフトウェア・テクノロジーズ、トレンドマイクロ、マカフィーなど)が、DLP技術の囲い込みを始めた。その結果、従来のセキュリティ対策の一環として情報漏えい対策を認識することが可能となり、このことが普及を後押しすると期待されている。

DLPとはData Loss Prevention、もしくはData Leakage Protectionの略称で、文字通りデータの紛失、漏えいに対する防御ソリューションである。広義でいえば情報漏えい対策全般を表し、デバイスの制御や暗号技術、コンテンツフィルタリングなども含まれるが、最新の技術として、以下の特徴を持つものを狭義としてDLPと呼ぶことが多い。

狭義のDLPは、中身を見てデータが重要かどうかを判別し、あらゆる流出経路において流出を積極的に防止するもので、

の3つを自動的に行う。最大の特徴は、ファイルではなくデータの中身を判別する技術で、データの一部分であったとしても検出して流出を防止できるという点だ。ここでは代表的な技術として「タグ付け」と「フィンガープリント」について解説したい。

仮にあなたが上司から重要なデータを紙でもらって保管する必要があったとしよう。その紙を重要なデータとして分類するためには、付せんやシール、スタンプなどで「機密情報」といった、いわば「タグ情報」を張り付ける必要がある。DLPにおけるタグ付けは、ファイルが「どの場所(共有フォルダ)からコピーされたか」「どんなテキストを含むか」「どのアプリケーションで作成されたか」という情報に基づいてファイルにタグ情報を埋め込み管理する手法である。

データの重要度、機密性に合わせてデータにタグ情報を付与し、そのデータをコピーしたとしてもタグ情報が継承されることによって、データの分類をどこまでも追跡することができる。タグ付けはユーザーが意識することなく自動的に行われ、機密として分類されたデータを流出させる行為を行った際に自動的に流出を検知し、ブロックする。

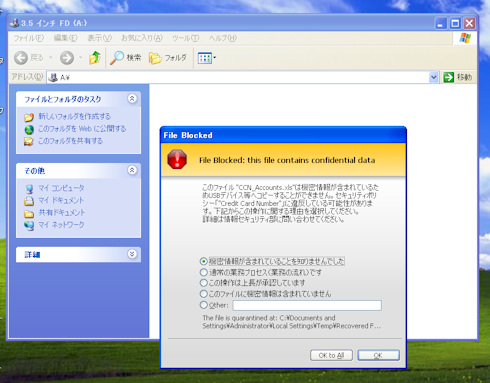

USBメモリなどに機密情報が含まれたデータがコピーされようとしている場合、処理をブロックするとともに警告を表示して注意を促す(画面はシマンテックのVontu Endpoint[現:Symantec DLP])《クリックで拡大》

USBメモリなどに機密情報が含まれたデータがコピーされようとしている場合、処理をブロックするとともに警告を表示して注意を促す(画面はシマンテックのVontu Endpoint[現:Symantec DLP])《クリックで拡大》Copyright © ITmedia, Inc. All Rights Reserved.

瞬時にM365が乗っ取られる――全社員に周知すべき“新フィッシング”の教訓

MFA(多要素認証)を入れたから安心という常識が崩れ去っている。フィッシング集団「Tycoon2FA」が摘発されたが、脅威が完全になくなったというわけではない。

「サイト内検索」&「ライブチャット」売れ筋TOP5(2025年5月)

今週は、サイト内検索ツールとライブチャットの国内売れ筋TOP5をそれぞれ紹介します。

「ECプラットフォーム」売れ筋TOP10(2025年5月)

今週は、ECプラットフォーム製品(ECサイト構築ツール)の国内売れ筋TOP10を紹介します。

「パーソナライゼーション」&「A/Bテスト」ツール売れ筋TOP5(2025年5月)

今週は、パーソナライゼーション製品と「A/Bテスト」ツールの国内売れ筋各TOP5を紹介し...