シマンテックはスマートフォン向けセキュリティ対策として、研究中の新技術を発表した。PCで採用したレピュテーションをスマートフォンにも応用するという。

シマンテックは4月1日、報道機関向けに、研究中のスマートフォン向けセキュリティ対策技術を紹介した。製品化は未定としているが、「提供側のキャリアにとっても利用側の企業/エンドユーザーにとっても有益な新技術である」と先端技術開発担当副社長のジョー・パスクア(Joe Pasqua)氏は意気込む。

新技術は、同社が既存のPC向けセキュリティ製品に採用したレピュテーションを軸としたもの。レピュテーションとは、ユーザーから収集した不正なWebサイトのURL情報やスパムメールの送信元情報を基に、それらの危険度をスコアリング(評価)する手法。同社では世界に数百万の既存ユーザーの知識を活用し、従来のセキュリティ製品では検知できない脅威を発見してきたという実績を持つ。

このPCで成功した手法をスマートフォンにも応用しようというのが、今回の新技術だ。運用は、端末側に小型のクライアント用ソフトウェアを埋め込み、クラウドを介してキャリア側で不正なSMSやアプリケーションをブロックまたはアンインストール操作することで実現する。

これまで未知とされていたマルウェアやブラックリストに掲載されているアプリケーションが端末にインストールされるのを防ぐだけでなく、キャリアはホワイトリストに登録されたアプリケーションや評価の高いアプリケーションだけをユーザーに提供できる。また、端末側ではアプリケーションの判断やブロックにかかわる処理を一切しなくてよいため、「非常に軽い処理で端末のセキュリティを強化できる」点もメリットだという。

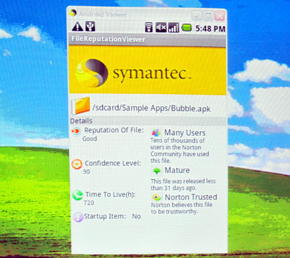

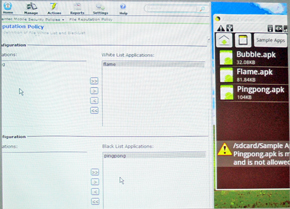

説明会では、Android携帯(プラットフォーム)を使用したデモンストレーションが披露された。

端末側の操作画面。(左画面)インストール前にアプリケーションの評価(ダウンロード状況やキャリア側でブラックリストに登録されていないかなど)を確認でき、(右画面)キャリア側でブロックされているアプリケーションはインストール不可とされる≪クリックで画像拡大≫

端末側の操作画面。(左画面)インストール前にアプリケーションの評価(ダウンロード状況やキャリア側でブラックリストに登録されていないかなど)を確認でき、(右画面)キャリア側でブロックされているアプリケーションはインストール不可とされる≪クリックで画像拡大≫

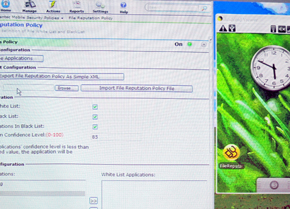

キャリア側の操作画面。(左画面)アプリケーション公開後も評価に応じて随時ブロック操作ができ、(右画面)既に端末にインストールされたアプリケーションであっても、ブロック後は操作できないよう設定できる≪クリックで画像拡大≫

キャリア側の操作画面。(左画面)アプリケーション公開後も評価に応じて随時ブロック操作ができ、(右画面)既に端末にインストールされたアプリケーションであっても、ブロック後は操作できないよう設定できる≪クリックで画像拡大≫現在はAndroid端末でのみ研究を行っているが、今後はiPhoneやWindows携帯など、ほかのスマートフォン向けにもプラットフォームが展開される予定。

Copyright © ITmedia, Inc. All Rights Reserved.

瞬時にM365が乗っ取られる――全社員に周知すべき“新フィッシング”の教訓

MFA(多要素認証)を入れたから安心という常識が崩れ去っている。フィッシング集団「Tycoon2FA」が摘発されたが、脅威が完全になくなったというわけではない。

「サイト内検索」&「ライブチャット」売れ筋TOP5(2025年5月)

今週は、サイト内検索ツールとライブチャットの国内売れ筋TOP5をそれぞれ紹介します。

「ECプラットフォーム」売れ筋TOP10(2025年5月)

今週は、ECプラットフォーム製品(ECサイト構築ツール)の国内売れ筋TOP10を紹介します。

「パーソナライゼーション」&「A/Bテスト」ツール売れ筋TOP5(2025年5月)

今週は、パーソナライゼーション製品と「A/Bテスト」ツールの国内売れ筋各TOP5を紹介し...