多くの企業がサイバーセキュリティ予算と人材の不足に直面しており、自力ではセキュリティの確保が難しくなっている。そこで出番となるのがクラウドベースのセキュリティ(以下、クラウドベースセキュリティ)だ。Gartnerは、クラウドベースセキュリティ市場が2020年までに90億ドル(約1兆円)規模に成長すると予測している。(続きはページの末尾にあります)

マルチクラウドやハイブリッドクラウドが当たり前になりつつある今、システムの複雑化と、保護対象の広範化がセキュリティ対策を難しくしている。DevOpsやDevSecOpsにおけるセキュリティ課題の解決策を探っていこう。

柔軟性や拡張性などに強みを持つクラウドサービスをアプリケーションの開発に生かすケースが増えてきた。しかし、クラウドサービスを利用する際は、脆弱性などのリスクがあることを忘れてはならない。どう対策を進めればよいのか。

企業のネットワークが複雑化するにつれ、セキュリティ管理者が監視すべきログも増えていく。監視・検知システムのSIEMはどのように運用管理の負担軽減に貢献するのか。

企業にとってAPIは欠かせない存在になっている。クラウドサービスをはじめ、話題の生成AIもAPIを活用している。非常に便利なAPIだが、それは攻撃者にとっても同じようだ。急増するAPIを狙った攻撃に、企業はどう対処すればいいのか。

徐々に増えている「APIへのサイバー攻撃」。幾つものインシデントが発生し、今も対応に追われている企業はある。しかし、国内ではあまり対策が進んでいないという。それはなぜか。

多様なクラウドサービスを自由に使えるマルチクラウドは理想的だ。だが良いことばかりではない。複雑な構成をどう管理し、セキュリティを維持し続けるかは課題だ。

企業のマルチクラウド導入が急速に進んでいる。しかし、その導入では正常に動いていたオンプレミスとどれだけ同じように安定かつ安全に運用できるかが管理者の悩みとなる。

基幹システムをクラウド移行してしばらくたつと、ネットワークの通信速度や管理効率の課題が顕在化しがちだ。パフォーマンスを維持しつつ、セキュリティが保たれたネットワークを実現するにはどうすればよいのか。事例を基に解説する。

クラウド利用に当たってセキュリティ対策は欠かせない。とはいえ、捻出できる費用には限りがある。そうした課題に直面する企業に最適な、コストと安全性を高レベルで両立させる手段を解説する。

トラフィック管理とセキュリティ対策の両面からネットワークの安定稼働を支える「トラフィック解析ツール」。どのような場面で活用でき、どのような成果が期待できるのか、利用事例から考察する。

マルチクラウドが一般化したことで、運用中のシステムのセキュリティ対策はますます複雑化する傾向にある。セキュリティを強化しつつ運用負荷を下げたいアイティメディアの情シス、浅野正徳が気になったセキュリティサービスを体験した。

クラウドやモバイルデバイスの普及により、テレワークなど新たな働き方が浸透する中、従業員の働く場所は社内外に広がっている。そうした状況におけるセキュリティリスクとはどのようなもので、どう対処すべきなのか。

多くのクラウドサービスが登場する一方で、企業が頭を悩ませるのが許可していないクラウドサービスを利用する「シャドーIT」だ。アイティメディアも例外ではなかった。その課題を解決するため、情シスのアサヒナが取った行動とは。

クラウドサービスを使う機会が急に増えた企業は、ネットワークの遅延やセキュリティ低下の問題に直面する可能性がある。こうした問題を抜本的に解決する、クラウド時代に即したネットワークのあるべき姿とは。

セキュリティ対策が企業の重要課題となる中、最も基本的な対策の1つである「ID管理」の視点が抜け落ちている企業は少なくないのではないだろうか。モバイル/クラウド時代のID管理の在り方を再考する。

従業員がさまざまな場所から社内ネットワークにアクセスするためのVPNの脆弱性が悪用される中、より安全なSASEへの移行が望まれている。限られた予算の中でSASEを導入する方法はないだろうか。

脅威が拡大する今、セキュリティ対策の抜本的な見直しが求められている。そこで鍵となるのが「防御側の優位性」という考え方とAIの活用だ。セキュリティ領域への投資を強化する Google Cloud の取り組みとともに、その詳細を解説する。

従来の脆弱性管理は、公的機関などから脆弱性情報を入手し、自施設内を調査したのち、脆弱性が発見されたらパッチを入手し適用するものだったが、工数がかかり、対応の優先順位付けも難しかった。こうした問題を、AIはどう解決するのか。

企業が「シャドーIT」によるリスクを低減するために使えるツールが、「Microsoft Defender for Cloud Apps」などのCASBだ。具体的にはCASBをどのように使えばいいのか。ベストプラクティスを紹介する。

オンプレミスやクラウドサービスを使う企業はセキュリティの穴をふさぎ、脆弱性を管理することに必ずしも成功していない。境界防御は通用せず、SASEやSSEの考え方を取り入れたセキュリティ手法が必要だ。

多層防御によってサイバー攻撃から自社のデータを守るだけでなく、シンプルな操作性や短期間での導入、容易な管理といったメリットを持ち、ユーザー販売店にも選ばれるセキュリティスイッチがあるという。

クラウドサービスをセキュアにする「CASB」が脚光を浴びているが、従来のCASBには幾つかの課題がある。運用中のセキュリティ製品/サービスとの連携や、クラウドサービスの設定の見直しを考慮に入れたCASBの活用法とは。

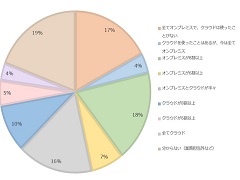

アイティメディアの調査によると、多くの国内企業はパブリッククラウドとオンプレミスを意識的に使い分けようとしている。ただし本音として、どちらにも課題を感じていることも分かる。

クラウドを活用する企業の動きが加速している一方で、セキュリティ対策への不安やコスト増加など、見過ごせない課題が残る。そんなパブリッククラウドの「光と影」に注目し、クラウドの持つ強みと懸念点、そして課題の解決策を紹介する。

ITシステムの多様化が進む一方で、サイバー攻撃の対象は拡大し、巧妙化している。個別最適の対策には限界があり、余分なコストがかかったり、抜け漏れがあったりといった問題が起こりやすい。一貫したセキュリティを確保するには。

SymantecでクラウドセキュリティのAPAC(アジア太平洋)地域バイスプレジデントを務めるジョン・カニンガム氏は次のように話す。「クラウドを用いることで大幅なコスト削減が見込める。データセンターのセキュリティ設備や物理スペースに電力を供給する必要がなくなるためだ。これは全ての企業、特にリソースが限られることが多い中小企業に歓迎される大きなメリットの一つとなる」

私物端末の業務利用(BYOD)によってモバイル端末やモバイルアプリケーションの利用が増えたことも、クラウドベースセキュリティの導入拡大を促したとカニンガム氏は話す。同氏によると、クラウドベースセキュリティはクリティカルな情報を保護しつつアジリティーをもたらすという。

クラウドベースセキュリティのメリットは他にもある。サービスはいつでも利用可能で、脅威をリアルタイムに監視できること。負荷が高い作業はプロバイダーが行うため企業はサイバーセキュリティの専門家になる必要がなく、シンプルなことなどがその例だ。

Sophosでグローバルソリューションズエンジニアを務めるアーロン・ビューガル氏は次のように話す。「複雑さはセキュリティの敵だ。管理に高度な知識を必要とすると、セキュリティの全体方針に悪影響が及ぶ可能性が非常に高くなる」

Cloud Security Alliance APAC(CSA APAC)によると、クラウドベースセキュリティを導入するメリットはクラウドインフラへの移行、つまりITを外部委託するメリットとほぼ同じだという。

CSA APACは英Computer Weeklyのインタビューに答えて次のように語った。「ビジネスアジリティーの向上やデータの可用性、コラボレーション、容易な更新、コスト削減などがメリットになるだろう。クラウドプロバイダーが提供する広範囲の分散型インフラは、経済的なスケールメリットと、DDoS(分散型サービス拒否)などの攻撃から企業を保護するのに役立つパフォーマンスをもたらす」

ただしクラウドベースセキュリティの導入は、企業がクラウドを導入する準備をどの程度まで進めているかに左右されるとCSA APACは注意を促す。

「組織の適切な考え方、ガバナンスとコンプライアンス、アーキテクチャ、熟練者、SLA(サービスレベル契約)の理解、責任共有モデルなどが欠けている企業は基本的にクラウドを導入する準備が整っていない」というのがCSA APACの見解だ。

「オンプレミスインフラを一晩でクラウドに移植できないのと同様、セキュリティを急にクラウドに移すこともできない。当然、企業のインフラが完全にクラウドベースでなければ、実質的に何らかの形でオンプレミス製品やハイブリッド製品が必要になるセキュリティ領域が生まれることになるだろう」

クラウドベースセキュリティを導入するに当たって考えることはたくさんある。

各サービスの提供方法のメリットとデメリット、現在のセキュリティインフラとの親和性、そして今後の事業方針との親和性を評価する必要があると話すのは、IDCでAPAC地域のITセキュリティ戦略バイスプレジデントを務めるサイモン・ピフ氏だ。

企業は、こうしたサービスを効果的に管理できるかどうかを考える必要があると同氏は言う。プロバイダーが用意する広範なサービスは、複雑さと低効率を招いたり、サービスを運用する地域の規制の影響を受けたりすることを避けられないからだ。

規制が厳しい業界もある。APACはプライバシーが大きな問題になりつつあるため、企業はセキュリティポートフォリオの一環としてデータ管理を検討する必要があるとピフ氏は注意を促す。

クラウドベースセキュリティは、IDとアクセス管理、情報漏えい対策、メールセキュリティなど、あらゆる範囲のリスクに対応する。企業やセキュリティの専門家が共通して最も関心を示しそうなサービスと、サービスごとに着目すべき点についてのSophosの見解を紹介する。

IDとアクセス管理(IAM:Identity and Access Management)の鍵になるのが柔軟性だ。非常に多くの認証ディレクトリが利用可能になっている。こうした認証ディレクトリの一部は、本質的にそのプロバイダー固有のものだ。この2つを前提とすると、IAMがサードパーティーのリソースと相互運用可能であればメリットになる。多くのIAMプロバイダーが相互運用を可能にしているが、柔軟性の程度はそれぞれ異なる。

情報漏えい対策(DLP:Data Loss/Leak Prevention)は受動的な検出が重要になる。自社のデータが存在する場所やその利用方法、分類方法を理解せずにDLPに取り組み始める企業が多い。データの分類はDLPプロジェクトにおける大きな障害となる可能性があり、多くの企業が挫折する原因にもなる。データを列挙し、ルールと人工知能を用いてデータを分類し、データの場所とその転送方法を分かりやすく報告するDLPプロバイダーを探そう。そうすることで、自社が保持するデータをほとんど把握しなくても検出段階に応じてコンテンツを制限するルールを実装できるようになる。

Webセキュリティ製品に必要な機能として、ユーザー/端末の識別、送信先の要求、コンテンツのフィルタリング、セッションの安全な復号、検査、信頼性の高い報告などがある。

メールセキュリティに関して要望の多い機能にフィッシング、仕事関係のメールの漏えい、なりすましへの対策がある。標的型攻撃成功の原因は、フィッシング攻撃の成功によって最初のアクセスが許可されたり、貧弱なパスワードの利用によってメールアカウントが侵害されたりすることが挙げられる。

侵入管理は、検知した事象を明確にすることが重要になる。攻撃者の全ての試みを明らかにしても、事象の深刻度を分類しない製品は多い。脅威の真の兆候と不要な情報を見極め、優先度の低い事象を後回しにし、脅威をもたらす恐れが高い事象を即座に警告するツールを探したい。

セキュリティ情報とイベント管理(SIEM:Security Information and Event Management)を評価する際に、プロバイダーの能力を前提にして自社のニーズを限定する必要はない。セキュリティ、ゲートウェイ、認証管理が生成する情報に最適なものを基準にする。多くのセキュリティ管理プロバイダーはさまざまなSIEM製品を試して検証してきたが、通常は最も適した一握りのサービスに落ち着く。

モバイル端末のHDD暗号化を検討する企業は多い。だがリムーバブルメディアやオンラインストレージなど、端末が最終的にデータを保存する場所も考える必要がある。端末内のデータを暗号化するだけでなく、パブリッククラウドやプライベートクラウド、さらにはリムーバブルディスクにデータがコピーされる前に暗号化できることを確認する。