マルウェアの検出では、既知の特徴をスキャンするシステムよりも、機械学習の方が優れている。だが「Black Hat 2015」で発表した研究者によると、ある仕組みによって性能の差はさらに広がるという。

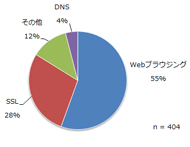

国内企業における、アプリケーション/通信機能別に見たマルウェアの攻撃経路(出典:Palo Alto Networks「アプリケーションの使用および脅威分析レポート」2014年5月版)《クリックで拡大》

国内企業における、アプリケーション/通信機能別に見たマルウェアの攻撃経路(出典:Palo Alto Networks「アプリケーションの使用および脅威分析レポート」2014年5月版)《クリックで拡大》セキュリティ製品に機械学習機能を搭載しておきながら、設置場所ごとに固有のトレーニングデータを使って個々の違いに対応していないベンダーは、セキュリティエコシステムの一層の強化を図る機会を逸している――。2015年8月に米国ラスベガスで開かれた「Black Hat USA 2015」のセッションで、米軍需メーカーNorthrop Grummanの子会社の研究者2人がそう指摘した。

機械学習を専門とするボブ・クライン氏は、Northropの子会社Acuity Solutionsの製品「BluVector Cyber Intelligence Platform」に取り組んでおり、その概念を「動く防御」と表現する。同氏によると、例えば鍵屋が1つの村の中であらゆる場所に同じ錠を売り付けた場合、極めて手薄な防犯対策しか達成されない。泥棒がその錠の1つを入手して、好きなだけ時間をかけて開錠の方法を習得すれば、後は村中の家から何でも盗み放題になる。

Copyright © ITmedia, Inc. All Rights Reserved.

瞬時にM365が乗っ取られる――全社員に周知すべき“新フィッシング”の教訓

MFA(多要素認証)を入れたから安心という常識が崩れ去っている。フィッシング集団「Tycoon2FA」が摘発されたが、脅威が完全になくなったというわけではない。

「サイト内検索」&「ライブチャット」売れ筋TOP5(2025年5月)

今週は、サイト内検索ツールとライブチャットの国内売れ筋TOP5をそれぞれ紹介します。

「ECプラットフォーム」売れ筋TOP10(2025年5月)

今週は、ECプラットフォーム製品(ECサイト構築ツール)の国内売れ筋TOP10を紹介します。

「パーソナライゼーション」&「A/Bテスト」ツール売れ筋TOP5(2025年5月)

今週は、パーソナライゼーション製品と「A/Bテスト」ツールの国内売れ筋各TOP5を紹介し...