2013年に入り、製造業に役立つセキュリティ対策が徐々に立ち上がってきた。セキュリティ対策ソフトウェアの登場や、危機対策チームの運用開始である。

ある程度の規模の企業では、工場ラインにシーケンス制御(PLC)の仕組みを取り入れているだろう。PLCはセンサーから情報を受け取り、アクチュエータを動かす。さらに複数のPLCをコントロールネットワークが結び、生産管理サーバや制御情報ネットワークを介してつながっている。

かつては独自OSや独自プロトコルを使っていた制御システムだが、現在ではオフィスで利用している社内ファイルサーバや社内LANと同じ仕組みに置き換わってきている。こうなると、いわゆるITのセキュリティ対策と似た取り組みが製造業でも必要になるだろう(関連記事:あなたの工場は大丈夫? 製造でもセキュリティが課題に)。

制御システムのセキュリティは本当に危険にさらされているのだろうか。いち早く取り組みを開始した米国の状況を見ると答えは「イエス」だ。

米国では国家を挙げたセキュリティ情報収集の仕組みがあり、いわゆるITだけではなく、制御システムをもカバーしている。例えば、米国国土安全保障省の産業用情報システム危機対策チーム(ICS-CERT)は、制御システムに対する攻撃について「ICS-CERT MONITOR」というリポートを定期的に発行している。

2012年10〜12月のリポート(PDF)を見ると、アリの一穴から制御システムに危険が及ぶ様子がよく分かる。この事例では、電力会社の発電施設でマルウェア*1)の感染が起こったのだが、原因はUSBメモリだった。制御システムの構成をバックアップするために従業員がUSBメモリを使ったところ、感染が起き、制御情報ネットワークを介して重要なEWS(エンジニアリングワークステーション)2台とコンソール11台にまで感染が広がったのだという。

*1) マルウェアとは不正で有害な動作をするよう作成された悪意のあるソフトウェアをいう。いわゆるコンピュータウイルス以外に、個人情報や企業を記録して外部に送信するソフトウェアや、システムを外部から不正にコントロールするためのソフトウェアを含んでいる。

制御システムのセキュリティを保つには3つの取り組みが必要だ。1つ目は感染が起こらないような運用である。2つ目はセキュリティ対策ソフトウェア、3つ目は米国のようなセキュリティ情報をとりまとめる仕組みが必要だ。

制御システム向けのセキュリティ対策ソフトは、2013年に入り登場し始めた。トレンドマイクロは、生産管理システムや電力などの公共サービスに向けたセキュリティ製品群の提供を2013年1月7日に開始している。許可リストにあらかじめ登録したアプリケーションの実行のみを許可することで、不正プログラムの実行を防止する「Trend Micro Safe Lock」である(図1)。

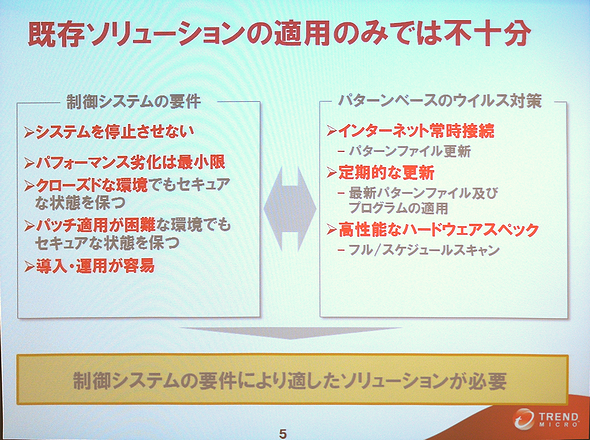

図1 制御システム向けセキュリティソフトに求められる要件 PCはインターネットに常時接続されており、ウイルススキャンに耐えられるプロセッサやメモリを備えている。一方、制御システムは全く逆だ。このため、PC用のセキュリティソフトとは異なった発想のソフトが求められているのだという。出典:トレンドマイクロ

図1 制御システム向けセキュリティソフトに求められる要件 PCはインターネットに常時接続されており、ウイルススキャンに耐えられるプロセッサやメモリを備えている。一方、制御システムは全く逆だ。このため、PC用のセキュリティソフトとは異なった発想のソフトが求められているのだという。出典:トレンドマイクロ続いて、日本版CERT(コンピュータ緊急対応チーム)とも呼ばれる、JPCERT/CC(JPCERTコーディネーションセンター)は、2013年1月23日、制御システムセキュリティに関するインシデント(事例)をとりまとめる窓口をWeb上に開設した(図2)。

被害に遭った企業が事例情報を送ることで、制御システムに対する攻撃がどの程度広がっているのか、攻撃にどのように対応できるのかといった情報を共有して事に当たろうという発想だ。

JPCERT/CCに報告することで、社名が明らかになる心配はないという。統計処理や匿名化など報告者に迷惑が及ばない処置を施した上で、動向報告や注意喚起情報の発行などに用いるからだ。

さらに、JPCERT/CCに対してある程度の個別対応を求めることもできる。JPCERT/CCは調整機関であるため、犯人捜しや法的処置、コンサルティングなどは受け付けていないものの、業界関係者に情報を広げる支援や、類似事例の調査などを依頼できる。

Copyright © ITmedia, Inc. All Rights Reserved.

瞬時にM365が乗っ取られる――全社員に周知すべき“新フィッシング”の教訓

MFA(多要素認証)を入れたから安心という常識が崩れ去っている。フィッシング集団「Tycoon2FA」が摘発されたが、脅威が完全になくなったというわけではない。

「サイト内検索」&「ライブチャット」売れ筋TOP5(2025年5月)

今週は、サイト内検索ツールとライブチャットの国内売れ筋TOP5をそれぞれ紹介します。

「ECプラットフォーム」売れ筋TOP10(2025年5月)

今週は、ECプラットフォーム製品(ECサイト構築ツール)の国内売れ筋TOP10を紹介します。

「パーソナライゼーション」&「A/Bテスト」ツール売れ筋TOP5(2025年5月)

今週は、パーソナライゼーション製品と「A/Bテスト」ツールの国内売れ筋各TOP5を紹介し...