攻撃者がマルウェアを使わずに盗んだ認証情報を利用し、検知されずにデータを抜き取っている実態が明らかになった。どのように対策すればよいのかを紹介する。

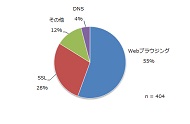

国内企業における、アプリケーション/通信機能別に見たマルウェアの攻撃経路(出典:Palo Alto Networks「アプリケーションの使用および脅威分析レポート」2014年5月版)《クリックで拡大》

国内企業における、アプリケーション/通信機能別に見たマルウェアの攻撃経路(出典:Palo Alto Networks「アプリケーションの使用および脅威分析レポート」2014年5月版)《クリックで拡大》

マルウェアやソフトウェアの脆弱(ぜいじゃく)性は幾度となく大きな注目を集めている。だが最新の報告書によると、攻撃者は、盗んだりハッキングしたりしたクレデンシャル(認証情報)を使い、アクセス管理製品の設定ミスを突いて、重要なデータを発見し抜き取っている。

米Dell SecureWorksのセキュリティ研究分析部門「Counter Threat Unit」(CTU)の報告によれば、マルウェアを使わずに「寄生する」やり方で優位に立とうとする攻撃者の手口が増加傾向にある。

Copyright © ITmedia, Inc. All Rights Reserved.

瞬時にM365が乗っ取られる――全社員に周知すべき“新フィッシング”の教訓

MFA(多要素認証)を入れたから安心という常識が崩れ去っている。フィッシング集団「Tycoon2FA」が摘発されたが、脅威が完全になくなったというわけではない。

「サイト内検索」&「ライブチャット」売れ筋TOP5(2025年5月)

今週は、サイト内検索ツールとライブチャットの国内売れ筋TOP5をそれぞれ紹介します。

「ECプラットフォーム」売れ筋TOP10(2025年5月)

今週は、ECプラットフォーム製品(ECサイト構築ツール)の国内売れ筋TOP10を紹介します。

「パーソナライゼーション」&「A/Bテスト」ツール売れ筋TOP5(2025年5月)

今週は、パーソナライゼーション製品と「A/Bテスト」ツールの国内売れ筋各TOP5を紹介し...